Ostatnio o systemie Pegasus znów zrobiło się głośno za sprawą wycieku bazy ponad 50 000 nr. tel. osób, które były mniej i bardziej oficjalnie szpiegowane z użyciem tego systemu Pegasus. W zeszłym tygodniu iMazing ogłosiła, że ich znana i lubiana aplikacja pozwala na wykrycie, czy iPhone padł ofiarą Pegasusa.

iMazing szwajcarski scyzoryk dla posiadaczy iPhone’ów

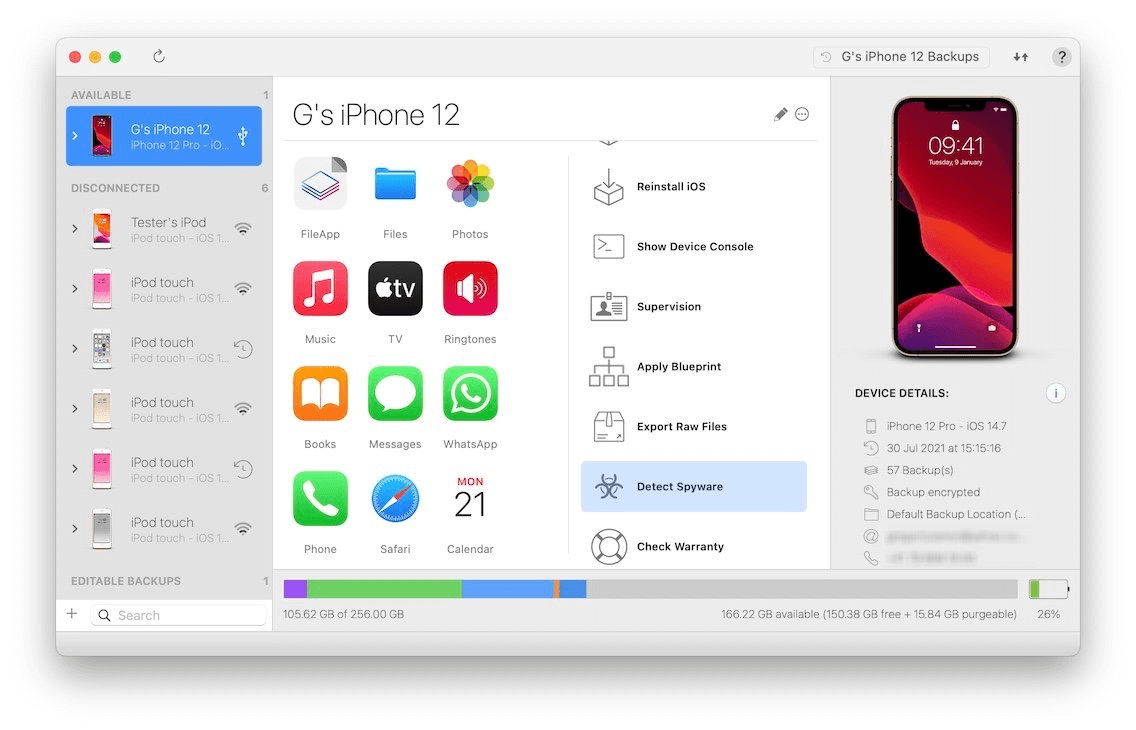

Aplikacja na Maca i PeCety, pozwala na tworzenie archiwów iPhone’ów, zarządzanie aplikacjami, tworzenie backupów wiadomości, zdjęć muzyki i innych danych, które są w naszych urządzeniach. Oczywiście wymaga to autoryzacji użytkownika iPhone’a. Funkcji programu jest zresztą znacznie więcej, ale teraz skupimy się na nowości. Oto informacja z blogu iMazing:

Ujawnienie informacji o powszechnym stosowaniu oprogramowania szpiegowskiego Pegasus przez autorytarne rządy wstrząsnęło światem.

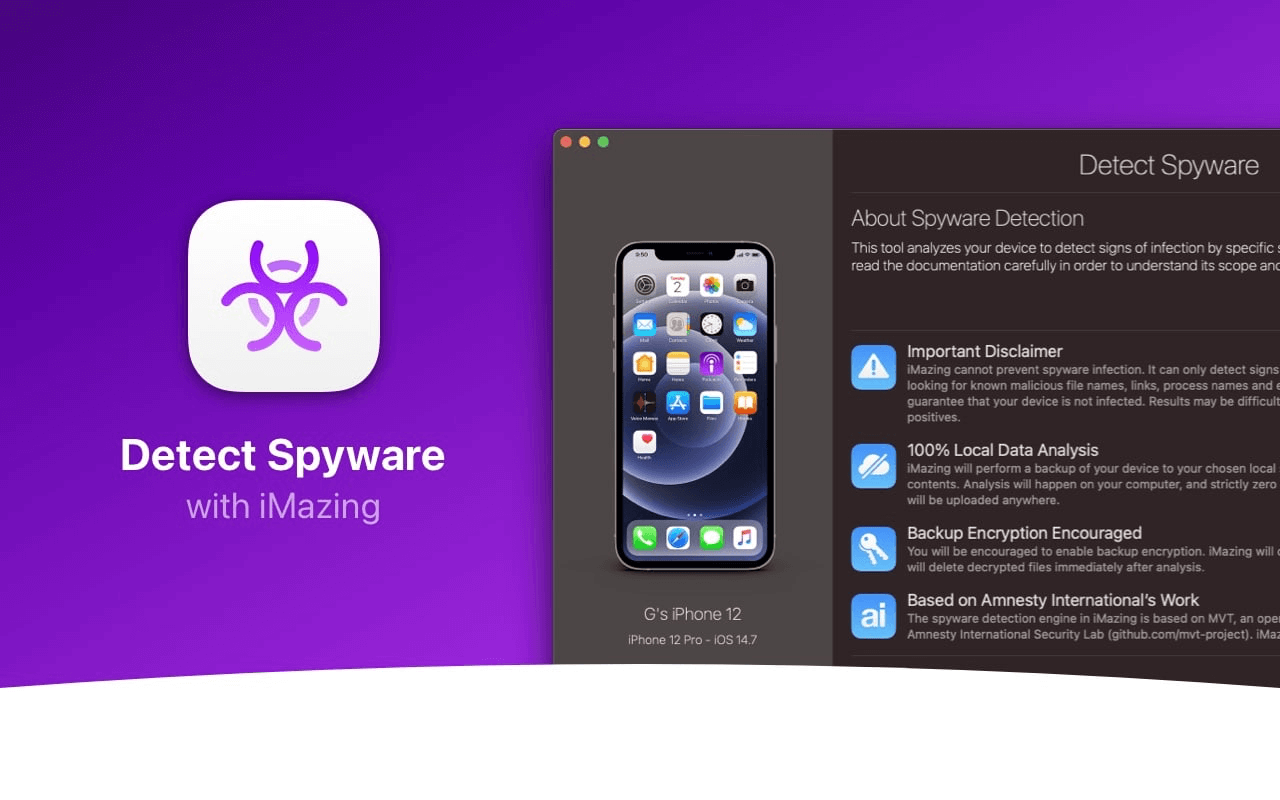

W tym kontekście Amnesty International opublikowała MVT, narzędzie typu open-source, które ma pomóc śledczym i technologom w wykrywaniu oznak infekcji w urządzeniach mobilnych.

Zaimplementowaliśmy metodologię wykrywania MVT jako łatwą w użyciu i całkowicie darmową funkcję w iMazing.

Nie ma tu żadnego straszenia — zdecydowana większość użytkowników iPhone’ów nie jest zagrożona. Mamy nadzieję, że poprzez obniżenie technicznej bariery wejścia, możemy zwiększyć świadomość i ułatwić wczesne wykrywanie zagrożeń.

Funkcja wykrywania oprogramowania szpiegującego została przygotowana z wielką starannością, aby jej użytkownicy byli odpowiednio poinformowani o zakresie i ograniczeniach procedury.

Uruchomienie funkcji wymaga jedynie anonimowego pobrania i zainstalowania programu iMazing 2.14 na komputerze PC lub Mac. Funkcja jest w pełni dostępna bez konieczności zakupu licencji. Szczegółowa instrukcja znajduje się tutaj.

Dalej we wpisie iMazing podaje link do źródeł bibliotek opublikowanych przez Amnesty International opisując jakie udoskonalenia wprowadzono w wersji iMazing, co nie zostało zmienione i dokładnie sposób działania.

Większość z nas nie powinna obawiać się, że padnie ofiarą tego drogiego i bardzo limitowanego narzędzia, ale warto wiedzieć, że „wyścig zbrojeń” trwa cały czas, a obie strony (łamiących zabezpieczenia i zabezpieczających) mają co raz to nowych sojuszników.

Dokładna analiza znanych sposobów infekowania urządzeń została zamieszczona na stronie Amnesty International: Forensic Methodology Report: How to catch NSO Group’s Pegasus.

0 komentarzy